Ataki sieciowe wymierzone przeciwko przedsiębiorcom zdarzają się coraz częściej, a ich liczba systematycznie wzrasta. Dlatego warto wiedzieć jak one wyglądają oraz w jaki sposób można zminimalizować ryzyko ich powstania.

Zasadniczo za bezpieczeństwo teleinformatyczne są odpowiedzialne osoby kierujące działem IT, a zatem to one powinny “trzymać rękę na pulsie”. Tyle, że coraz częściej jednak tak nie jest. Uważam, że osobą odpowiedzialną za bezpieczeństwo Twojej firmy i ryzyko wystąpienia ataku jest każdy z pracowników, który ma dostęp do komputera.

Dlaczego tak sądzę ?

Ataki bardzo często nie są ukierunkowane na przełamywanie zabezpieczeń czy znajdowanie krytycznych luk bezpieczeństwa (znacznie kosztowniejsze i pracochłonne zadanie), a socjotechnikę ukierunkowaną właśnie na pracownika. Pracownik jest swego rodzaju najsłabszym ogniwem bo często poprzez brak odpowiedniej wiedzy jest podatny na “sztuczki” przestępców i oni doskonale o tym wiedzą. Potwierdza to operacja “Nitro” i wszelkie inne, oparte o podobny schemat.

Zanim o Nitro … A jak Ty edukujesz swoich pracowników w zakresie potencjalnych zagrożeń ?

Jeżeli jest to dla Ciebie powszechna praktyka to rozumiesz powagę zagrożenia atakiem cyberprzestępców.

W jaki sposób ich edukujesz ?

Prowadzenie szkoleń w zbyt dużych odstępach czasowych czy przekazywanie broszur do przeczytania jest nieefektywne i nie działa na pracowników. Żniwo takiego podejścia możesz zebrać w krótszej lub dłuższej perspektywie czasowej o czym mogły przekonać się niektóre przedsiębiorstwa z USA, a także z Wielkiej Brytanii, Danii, Włoch, Holandii i Japonii (całkiem niedawno).

Pod koniec października Symantec poinformował o wykryciu operacji “Nitro”, która wymierzona została w 48 przedsiębiorstw (sektor zbrojeniowy i chemiczny). Obecnie obserwuje się trend zwiększonego zainteresowania cyberprzestępców sektorem chemicznym. Powracając do “Nitro”. Mechanizm działania był prosty:

– spear phishing wymierzony był w wybranych pracowników, a do wiadomości dołączony został załącznik zawierający szkodliwe oprogramowanie – trojan.

Pracownicy otrzymali e-maile, które imitowały zaproszenia na spotkania lub nakłaniały do aktualizacji oprogramowania. W załącznikach znajdował się trojan PoisonIvy. W efekcie komputer pracownika został podłączony do sieci zainfekowanych komputerów (botnet), a cyberprzestępcy mogli swobodnie przeszukiwać sieć lokalną oraz przesyłać interesującą ich zawartość.

Zabezpieczenie systemu teleinformatycznego to fundamentalny element dla Twojej działalności. Czy mógłbyś/aś funkcjonować bez korzystania z komputerów i sieci Internet ?

Nie ma takiej możliwości. Po prostu, drogi Czytelniku, byłbyś w technologicznym ogonie i nie nadążył za konkurencją. Dlatego tak ważna jest edukacja Twoich pracowników.

Nie chodzi mi o to, aby stworzyć atmosferę terroru, ale o to by pracownicy wiedzieli, że są określone zagrożenia i jak one wyglądają.

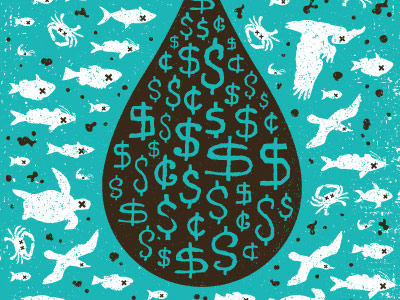

Autor grafiki promującej wpis: Gerren Lamson